Computertechnologie sowie Ermittlungsfähigkeiten, um relevante digitale Daten zu identifizieren, wiederherzustellen und zu sichern.

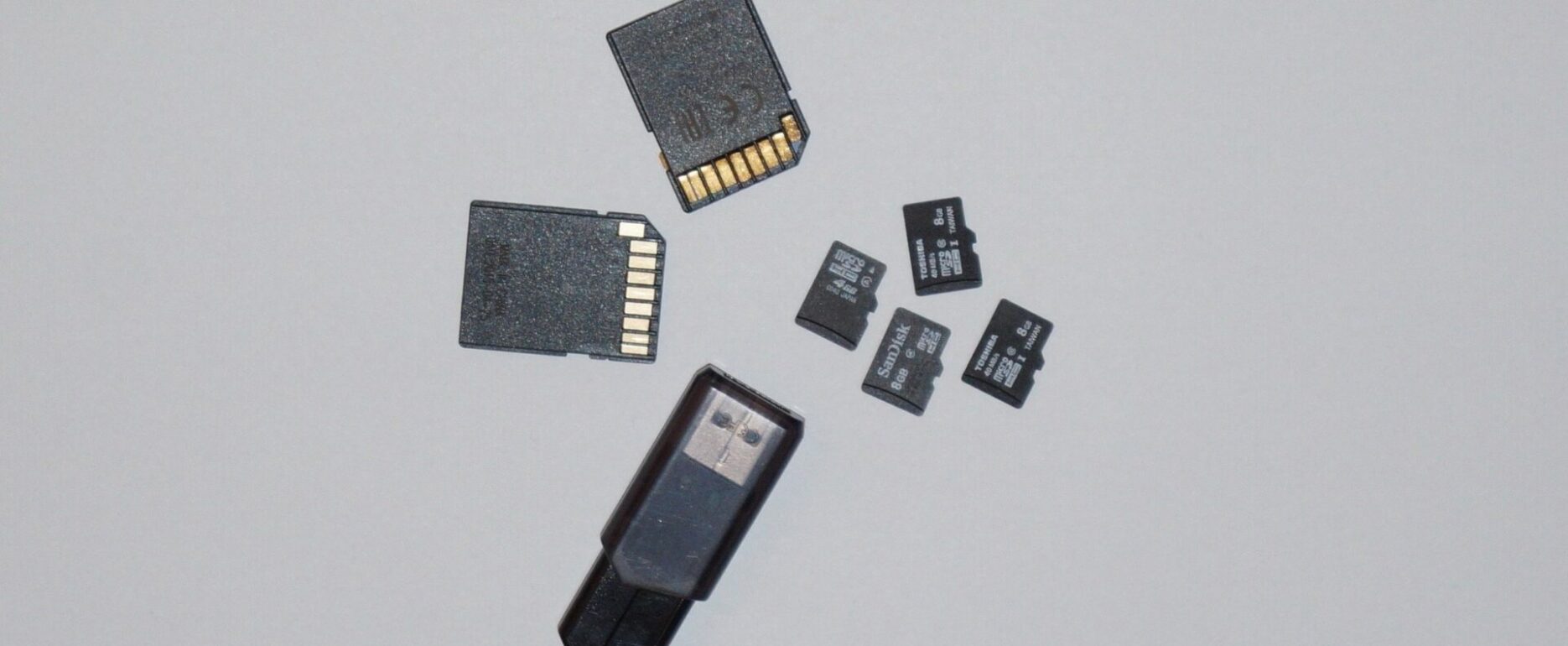

Die Bedeutung der digitalen Forensik ergibt sich aus der massiven Nutzung digitaler Technologien in der modernen Gesellschaft. Ermittler müssen in der Lage sein, die Werkzeuge und Techniken zu verstehen und anzuwenden, die für eine forensische Sammlung digitaler Beweise erforderlich sind. Solche Beweise können auf Geräten wie Computern, Smartphones, Tablets, Servern, Speichergeräten und Computernetzwerken aufgespürt werden.